04S02 Sicherheit beim Einsatz von SAP-Systemen

|

Die Absicherung der SAP-Systemlandschaft sollte auf keinen Fall vernachlässigt werden, da SAP-Systeme die wertvollsten Daten eines Unternehmens enthalten. Diese Daten sind es auch, auf die Angreifer es abgesehen haben, und die Anzahl der Angriffe auf SAP-Systeme hat in den letzten Jahren teilweise dramatisch zugenommen, vor allem aber werden diese Angriffe zunehmend professioneller. Umso wichtiger ist es, alle Aspekte der Absicherung von SAP-Systemen in Betracht zu ziehen. Dieser Beitrag beschreibt die wichtigsten Bereiche, Einstellungen und Überlegungen, die dabei beachtet werden sollten. Dazu gehören neben der Konfiguration der SAP-NetWeaver-Basis vor allem der Umgang mit kritischen Berechtigungen und die Absicherung zwischen SAP und IT-Landschaft im Allgemeinen, sei es in Bezug auf die Datenbank, das Betriebssystem, das interne Netzwerk oder in der Kommunikation mit externen Services oder dem Internet. Arbeitshilfen: von: |

1 Motivation

Erhöhter Schutzbedarf

Enterprise-Resource-Planning-Systeme (ERP-System) enthalten in der Regel die sensibelsten und wertvollsten Daten eines Unternehmens oder einer Behörde. Daher haben diese Daten und die damit arbeitenden Systeme einen erhöhten Schutzbedarf. Ein Großteil der hierzulande im Einsatz befindlichen ERP-Systeme basiert auf den Produkten der SAP SE. In Bezug auf die Sicherheit der entsprechenden Systeme nimmt SAP dabei technologisch eine Sonderstellung ein: SAP-Systeme werden auf Standard-Hardware, mit Standard-Datenbanken auf Standard-Betriebssystemen betrieben und sind inzwischen auch in den Standard-Netzwerken verankert. Aus diesem Grund wird bei Fragen zum Thema SAP-Sicherheit meist auf zwei Argumente verwiesen:

Enterprise-Resource-Planning-Systeme (ERP-System) enthalten in der Regel die sensibelsten und wertvollsten Daten eines Unternehmens oder einer Behörde. Daher haben diese Daten und die damit arbeitenden Systeme einen erhöhten Schutzbedarf. Ein Großteil der hierzulande im Einsatz befindlichen ERP-Systeme basiert auf den Produkten der SAP SE. In Bezug auf die Sicherheit der entsprechenden Systeme nimmt SAP dabei technologisch eine Sonderstellung ein: SAP-Systeme werden auf Standard-Hardware, mit Standard-Datenbanken auf Standard-Betriebssystemen betrieben und sind inzwischen auch in den Standard-Netzwerken verankert. Aus diesem Grund wird bei Fragen zum Thema SAP-Sicherheit meist auf zwei Argumente verwiesen:

| • | Die „normale” IT-Sicherheit deckt alle möglichen Schwachstellen ab und: „Die Angreifer müssen ja in jedem Fall erstmal durch die Firewall!” |

| • | Für die SAP-Systeme existiert ein Berechtigungskonzept, damit sind die Daten gesichert. |

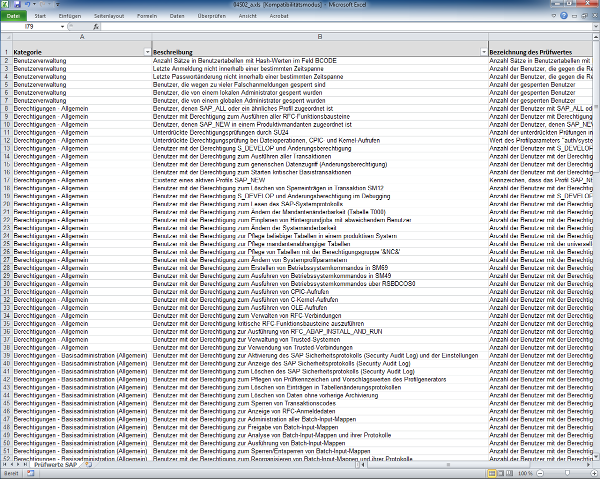

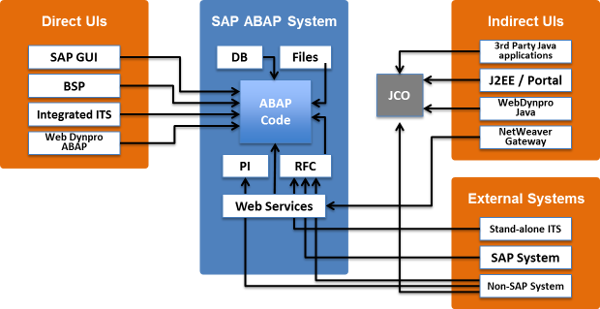

Das ist allerdings nur die halbe Wahrheit. Zwar sind sowohl eine durchdachte IT-Sicherheit als auch ein Berechtigungskonzept wichtige Bausteine für ein umfassendes SAP-Sicherheitsgerüst. Aber die zunehmende Komplexität der SAP-Anwendungen (s. Abbildung 1) erfordert ein eigenes Konzept und eigene Maßnahmen.

Offene SAP-Welt

Die Zeiten, in denen SAP-Systeme außerhalb der bereits in den Unternehmen existierenden Betriebs- und Administrationsstrukturen betrieben wurden, sind schon seit Jahren Geschichte. Mit Portalen und „Self-Service-Funktionalitäten” öffneten sich die SAP-Systeme immer mehr der Außenwelt. Die Einführung von S/4HANA, die nächste Evolution der SAP-Anwendungssuite, setzt diesen Trend zu mehr Offenheit und erhöhtem Einsatz von Webtechnologien fort. Heutzutage sind Lieferantenportale oder E-Recruiting-Anwendungen gängig und ermöglichen einen Zugriff auf die SAP-Systeme auch von außerhalb des Unternehmens. Dennoch sind die Teams, die für den SAP-Betrieb verantwortlich zeichnen, organisatorisch oft noch abgekapselt vom allgemeinen IT-Betrieb und von der IT-Sicherheitsabteilung. Zudem liegt das Hauptaugenmerk der SAP-Abteilung zunächst auf dem reinen Betrieb – Sicherheitsaspekte werden häufig „nebenbei” gehandhabt. Zur Verteidigung der SAP-Teams muss allerdings vorgebracht werden, dass die Abhängigkeit der Unternehmen von der Verfügbarkeit der SAP-Server dafür sorgt, dass selbst dringend notwendige Sicherheits-Updates nicht „mal eben” eingespielt werden können oder Einstellungen nicht kurzfristig geändert werden können.

Abb. 1: Komplexität von SAP-Landschaften

Die Zeiten, in denen SAP-Systeme außerhalb der bereits in den Unternehmen existierenden Betriebs- und Administrationsstrukturen betrieben wurden, sind schon seit Jahren Geschichte. Mit Portalen und „Self-Service-Funktionalitäten” öffneten sich die SAP-Systeme immer mehr der Außenwelt. Die Einführung von S/4HANA, die nächste Evolution der SAP-Anwendungssuite, setzt diesen Trend zu mehr Offenheit und erhöhtem Einsatz von Webtechnologien fort. Heutzutage sind Lieferantenportale oder E-Recruiting-Anwendungen gängig und ermöglichen einen Zugriff auf die SAP-Systeme auch von außerhalb des Unternehmens. Dennoch sind die Teams, die für den SAP-Betrieb verantwortlich zeichnen, organisatorisch oft noch abgekapselt vom allgemeinen IT-Betrieb und von der IT-Sicherheitsabteilung. Zudem liegt das Hauptaugenmerk der SAP-Abteilung zunächst auf dem reinen Betrieb – Sicherheitsaspekte werden häufig „nebenbei” gehandhabt. Zur Verteidigung der SAP-Teams muss allerdings vorgebracht werden, dass die Abhängigkeit der Unternehmen von der Verfügbarkeit der SAP-Server dafür sorgt, dass selbst dringend notwendige Sicherheits-Updates nicht „mal eben” eingespielt werden können oder Einstellungen nicht kurzfristig geändert werden können.

Dennoch erfordern gerade die Komplexität und die Vielzahl der Schnittstellen eines modernen SAP-Systems ein besonderes Augenmerk auf das Thema Sicherheit. Zumal ein unsicheres SAP-System alle sonstigen Sicherheitsmaßnahmen schnell ad absurdum führen kann. Ein paar Beispiele:

| • | In einer Eigenentwicklung eines Unternehmens wurden Programmzeilen entdeckt, die die kompletten Quartalsergebnisse der Firma an eine private E-Mail-Adresse verschickten. Der Mitarbeiter, dem die Adresse gehörte, war seit Jahren nicht mehr für das Unternehmen tätig. |

| • | SAP selbst hat auf eine Sicherheitslücke im SAP-Gateway hingewiesen, durch die es möglich war, beliebige Betriebssystemkommandos auf dem Server auszuführen – ohne ein einziges Mal Benutzernamen oder Passwort eingeben zu müssen. |

| • | Ein Penetrationstest eines Unternehmens ergab unsichere Konfigurationseinstellungen im Solution Manager der SAP-Systeme. Die Brisanz: Die Firma hatte den Betrieb der SAP-Systeme ausgelagert, durch die Lücke konnte beim Hosting-Dienstleister auf mehr als 40 Systeme anderer Kunden, darunter gegebenenfalls auch Wettbewerber, Partner oder Lieferanten, zugegriffen werden. |

Natürlich handelt es sich dabei um extreme Beispiele. Aber selbst diese offensichtlichen und vor allem bekannten Sicherheitslücken sind in vielen SAP-Systemen weiterhin anzutreffen. Und mögliche Schwachstellen, die von einem Angreifer nicht mal besonderes technisches Wissen verlangen, gibt es einige. Für viele der bekannten Schwachstellen eines SAP-Systems reicht es, einen Standard-User und dessen Passwort zu kennen oder einen kurzen ABAP-Befehl in eine Eingabemaske einzutragen. Mehr als eine kurze Internet-Suche ist dafür nicht notwendig.

2 (Un-)Sicherheit von SAP Systemen

Gewachsene Systemlandschaften

Die relativ hohe Verwundbarkeit von SAP-Systemen hat verschiedene Gründe. Da ist zunächst die Technologie von SAP an sich. Der Kern eines jeden SAP-Systems basiert auf Technologie aus den 90er Jahren des vergangenen Jahrhunderts, als SAP mit R/3 die ersten großen Erfolge feierte, Teile der Technologie existieren sogar schon seit den 70er Jahren. Um diesen Kern herum hat die SAP Ihre Anwendungen natürlich den modernen Gegebenheiten angepasst, viele Sicherheitslücken resultieren aber gerade aus diesen Anpassungen, die nicht unbedingt eine Vereinfachung des Systems mit sich brachten.

Die relativ hohe Verwundbarkeit von SAP-Systemen hat verschiedene Gründe. Da ist zunächst die Technologie von SAP an sich. Der Kern eines jeden SAP-Systems basiert auf Technologie aus den 90er Jahren des vergangenen Jahrhunderts, als SAP mit R/3 die ersten großen Erfolge feierte, Teile der Technologie existieren sogar schon seit den 70er Jahren. Um diesen Kern herum hat die SAP Ihre Anwendungen natürlich den modernen Gegebenheiten angepasst, viele Sicherheitslücken resultieren aber gerade aus diesen Anpassungen, die nicht unbedingt eine Vereinfachung des Systems mit sich brachten.

Ähnlich sieht es bei den laufenden SAP-Systemen in den Unternehmen aus: Die Systeme sind über die Jahre gewachsen, neue Module wurden hinzugefügt, eigene Anwendungen wurden entwickelt, aktualisiert oder durch neue Anwendungen ersetzt. So werden potenzielle Schwachstellen oft über Jahre „mitgeschleppt”, ohne aufzufallen.

Die Migration nach S/4HANA, die vielen Firmen aktuell bevorsteht, verkompliziert diese Situation weiterhin: Zwar bietet die Einführung von S/4HANA Unternehmen die Möglichkeit, gewachsene Strukturen unter Gesichtspunkten der Sicherheit neu zu bewerten und gegebenenfalls zu bereinigen, auf der anderen Seite werden S/4HANA Systeme zunächst parallel zu den existierenden SAP-Systemen aufgebaut und erhöhen somit die Komplexität der SAP-Landschaften.

Sicherheit hat kaum Priorität

Ein weiterer Punkt: Die Einführung von SAP-Anwendungen erfolgt oft unter großem Projektdruck. Darunter leidet sehr oft die Sicherheit, die auf der Prioritätenliste nicht ganz oben zu finden ist. Dieser Druck sorgt oft auch dafür, dass selbst nach Ende des Projekts noch Administrationsberechtigungen verwendet werden und die Anwendung mit Workarounds gespickt ist, die wiederum zu Sicherheitslücken führen können und nur schwer zu beheben sind.

Ein weiterer Punkt: Die Einführung von SAP-Anwendungen erfolgt oft unter großem Projektdruck. Darunter leidet sehr oft die Sicherheit, die auf der Prioritätenliste nicht ganz oben zu finden ist. Dieser Druck sorgt oft auch dafür, dass selbst nach Ende des Projekts noch Administrationsberechtigungen verwendet werden und die Anwendung mit Workarounds gespickt ist, die wiederum zu Sicherheitslücken führen können und nur schwer zu beheben sind.

Für Angreifer, die sich mit teilweise kostenlos verfügbaren Mini-SAP-Systemen mit den bestehenden Schwachstellen ohne großen Aufwand vertraut machen können, stellt SAP somit ein ideales Ziel dar.

Aber wie lassen sich die vorhandenen Schwachstellen schließen und neue Lücken möglichst verhindern?

3 Grundlegende Einstellung im SAP-System

Die von der SAP empfohlene Drei-System-Landschaft hat sich bei SAP-Kunden weitgehend durchgesetzt. Das ist durchaus sinnvoll, schließlich wird so ein sauberes Freigabe- und Testverfahren ermöglicht und eine Entwicklung findet auf produktiven Systemen nicht mehr statt. Für die Sicherheit der einzelnen Systeme wie der dreistufigen Systemlinie insgesamt sollten dabei einige grundlegende Überlegungen bzw. Einstellungen in Betracht gezogen werden.