03775 IT Security Outsourcing mit Methode – das OMIT-Referenzmodell

|

Die zielführende Gestaltung einer Sourcing-Beziehung für Sicherheitsdienstleistungen (Managed Security Services, MSS) ist elementar für den Erfolg einer jeden Auslagerungsmaßnahme. Der Beitrag führt in die Grundlagen des Outsourcing-Projektmanagements anhand des OMIT-Referenzmodells ein. Der typische Ablauf einer professionellen MSS-Auslagerung wird mit seinen wesentlichen Meilensteinen und Aufgaben dargestellt. Die häufigsten Fehler, Risiken und Herausforderungen werden aufgezeigt und konkrete Empfehlungen gegeben, diese im Projektverlauf frühzeitig zu erkennen und gezielt zu minimieren.

Die hohe Komplexität des Themas ITO-Projektmanagement erlaubt in diesem Beitrag indes nur die Thematisierung der wesentlichsten Schwerpunkte als Leitfaden. Arbeitshilfen: von: |

1 Einleitung

Sourcing von IT-Sicherheit

Im Zuge einer fundierten Strategie einzelne IT-Aufgaben, wenn nicht sogar alle operativen IT-Aktivitäten, an externe Dienstleister auszulagern (IT Outsourcing – ITO), beschäftigt große wie mittelständische Unternehmen gleichermaßen. Analog zu dieser Entwicklung betrachten sie zunehmend auch die Vergabe von Teilaufgaben bzw. des gesamten IT-Sicherheitsmanagements (Managed Security Services – MSS) an einen spezialisierten Anbieter als eine Möglichkeit zur Verbesserung ihres operativen IT-Risikomanagements. Insbesondere für Organisationen, die erkannt haben, dass zwischen ihren konkreten Sicherheitsbedürfnissen und ihren eigenen Sicherheitsmaßnahmen eine erhebliche Lücke klafft, kann dies eine Alternative darstellen. Immer öfter wird deshalb auch im Bereich IT-Sicherheitsmanagement die Frage „Make or Buy” erörtert, d. h. interne oder externe (komplette bzw. nur in Teilbereichen) Gewährleistung des Sicherheitsmanagements.

Im Zuge einer fundierten Strategie einzelne IT-Aufgaben, wenn nicht sogar alle operativen IT-Aktivitäten, an externe Dienstleister auszulagern (IT Outsourcing – ITO), beschäftigt große wie mittelständische Unternehmen gleichermaßen. Analog zu dieser Entwicklung betrachten sie zunehmend auch die Vergabe von Teilaufgaben bzw. des gesamten IT-Sicherheitsmanagements (Managed Security Services – MSS) an einen spezialisierten Anbieter als eine Möglichkeit zur Verbesserung ihres operativen IT-Risikomanagements. Insbesondere für Organisationen, die erkannt haben, dass zwischen ihren konkreten Sicherheitsbedürfnissen und ihren eigenen Sicherheitsmaßnahmen eine erhebliche Lücke klafft, kann dies eine Alternative darstellen. Immer öfter wird deshalb auch im Bereich IT-Sicherheitsmanagement die Frage „Make or Buy” erörtert, d. h. interne oder externe (komplette bzw. nur in Teilbereichen) Gewährleistung des Sicherheitsmanagements.

Aktives Beziehungsmanagement

Unternehmen müssen für eine externe Beauftragung von IT-Sicherheitsaufgaben deutlich gesteigerte Sorgfalt auf die Ausgestaltung eines (pro-)aktiven Beziehungsmanagements legen (vgl. Abbildung 1) – nicht zuletzt aufgrund der gesetzlichen Vorgaben aus dem Kontroll- und Transparenzgesetz (KonTraG, § 91 Abs. 2 AktG), die hier besonders zu beachten sind. Gerade die Übertragung von Verantwortlichkeit im oft sensiblen Bereich der IT-Sicherheit erfordert eine solide Basis der Zusammenarbeit mit dem MSS-Dienstleister – in prozessualer und vertraglicher Hinsicht, also vor allem messbare Leistungsdefinitionen, klare Berichtspflichten sowie die Sicherung von Transparenz, aktiver Maßnahmenfähigkeit und Steuerbarkeit.

Abb. 1: IT-Outsourcing erfordert aktives Beziehungsmanagement

Unternehmen müssen für eine externe Beauftragung von IT-Sicherheitsaufgaben deutlich gesteigerte Sorgfalt auf die Ausgestaltung eines (pro-)aktiven Beziehungsmanagements legen (vgl. Abbildung 1) – nicht zuletzt aufgrund der gesetzlichen Vorgaben aus dem Kontroll- und Transparenzgesetz (KonTraG, § 91 Abs. 2 AktG), die hier besonders zu beachten sind. Gerade die Übertragung von Verantwortlichkeit im oft sensiblen Bereich der IT-Sicherheit erfordert eine solide Basis der Zusammenarbeit mit dem MSS-Dienstleister – in prozessualer und vertraglicher Hinsicht, also vor allem messbare Leistungsdefinitionen, klare Berichtspflichten sowie die Sicherung von Transparenz, aktiver Maßnahmenfähigkeit und Steuerbarkeit.

Erfolgreiche MSS-Partnerschaften werden zielsicher und konsequent im Vorfeld einer Vertragsunterzeichnung ausgestaltet. Drei von vier bestehenden Vereinbarungen jedoch sind nachteilig für die auslagernden Unternehmen. Ihnen fehlen wirksame Instrumente für eine transparente, steuerbare und effiziente Kooperation. Erhoffte Vorteile wie eine nachhaltige Senkung ihrer IT-Kosten und/oder eine Verbesserung der Qualität und Flexibilität ihrer IT bleiben dann aus.

Erfolg erfordert Methode

Automatisch stellt sich Outsourcing-Erfolg nicht ein. Immer mehr Unternehmen und Verwaltungen erkennen: Ein IT-Outsourcing ist dann besonders wirtschaftlich, wenn es vorab professionell ausgestaltet und später ergebnisorientiert gemanagt – also gut gemacht – wurde. Nachhaltige Auslagerungen gerade auch im MSS-Bereich basieren auf einer praxiserprobten Vorgehensweise. Sich bietende Chancen können konsequent ausgeschöpft, bestehende Risiken erkannt und minimiert werden. Alle erfolgskritischen Voraussetzungen, u. a. bedarfsorientierte Leistungspflichten, messbare Serviceparameter, eindeutig abgegrenzte Verantwortlichkeiten, umfassende Transparenz, effiziente Organisationsstrukturen sowie definierte Kontroll- und Eskalationsprozesse werden v o r Vertragsabschluss vereinbart. Die Entscheidung über eine MSS-Vergabe erfolgt damit auf einer sachlich fundierten Grundlage.

Automatisch stellt sich Outsourcing-Erfolg nicht ein. Immer mehr Unternehmen und Verwaltungen erkennen: Ein IT-Outsourcing ist dann besonders wirtschaftlich, wenn es vorab professionell ausgestaltet und später ergebnisorientiert gemanagt – also gut gemacht – wurde. Nachhaltige Auslagerungen gerade auch im MSS-Bereich basieren auf einer praxiserprobten Vorgehensweise. Sich bietende Chancen können konsequent ausgeschöpft, bestehende Risiken erkannt und minimiert werden. Alle erfolgskritischen Voraussetzungen, u. a. bedarfsorientierte Leistungspflichten, messbare Serviceparameter, eindeutig abgegrenzte Verantwortlichkeiten, umfassende Transparenz, effiziente Organisationsstrukturen sowie definierte Kontroll- und Eskalationsprozesse werden v o r Vertragsabschluss vereinbart. Die Entscheidung über eine MSS-Vergabe erfolgt damit auf einer sachlich fundierten Grundlage.

2 OMIT – Outsourcing-Erfolg in vier Phasen

Speziell für das Auslagern von IT-Aufgaben wurde das „Outsourcing Managementmodell in der IT” (OMIT) aus der Praxis heraus konzipiert. Ausgerichtet auf die Bedürfnisse auslagernder Unternehmen, beschreibt es den kompletten ITO Life Cycle. Die Projektmanagementmethode entstand in den Jahren 1999 bis 2003 und wurde seither fortlaufend erweitert und verfeinert. Heute dient das OMIT-Referenzmodell als Standard bei der Schaffung transparenz- und wirtschaftlichkeitsorientierter Outsourcing-Partnerschaften.

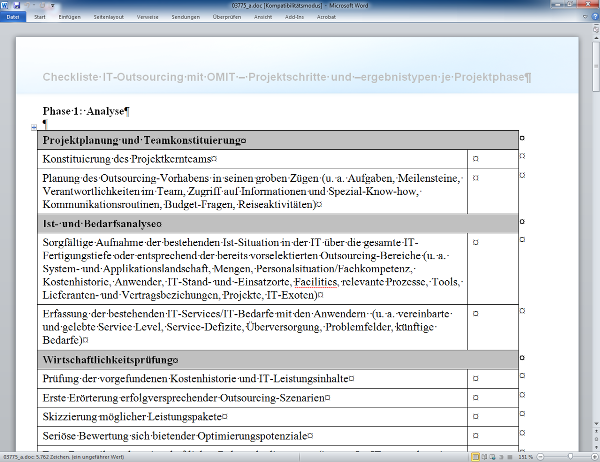

Nachfolgend sind die wesentlichen OMIT-Schritte und -Maßnahmen als Kurzübersicht dargestellt. Zudem sind die wichtigsten Aufgaben und Schritte in dem beigefügten Word-Dokument als Arbeitshilfe zusammengefasst.[ 03775_a.docx]

03775_a.docx]

03775_a.docx]

03775_a.docx]2.1 OMIT-Struktur

Vier Projektphasen

OMIT umfasst den gesamten Lebenszyklus eines IT-Outsourcings und strukturiert diesen in seine vier wesentlichen Phasen (vgl. Abbildung 2):

OMIT umfasst den gesamten Lebenszyklus eines IT-Outsourcings und strukturiert diesen in seine vier wesentlichen Phasen (vgl. Abbildung 2):

| 1. | Analyse |

| 2. | Ausschreibung |

| 3. | Transition |

| 4. | Betrieb |

Mit OMIT erhält eine IT-Auslagerung einen strukturierten und zielführenden Ablauf. Das Vorgehen erfolgt mit der nötigen Übersicht und Transparenz. Jede der OMIT-Phasen umfasst bestimmte Schritte und Ergebnistypen.

2.2.1 Projektteam

Neben einer zielführenden Methodik ist vor allem ausgeprägte Outsourcing-Erfahrung unverzichtbar. Frühzeitig ist ein kompetentes Projektkernteam einzusetzen, das vom IT-Leiter/CIO geführt wird. Dem Team gehören zudem jene Mitarbeiter der IT an, die mit den für eine Auslagerung vorgesehenen IT-/MSS-Aufgaben gut vertraut sind und über enge Verbindungen zu den Fachbereichen verfügen.

Bei Bedarf im Projektverlauf ist das Kernteam u. a. aus den Bereichen (IT-)Einkauf, Personal, Recht, Controlling, Unternehmensstrategie zu erweitern.

Anbieter gehören grundsätzlich nicht in das interne Projektteam, weder ein aktuell unter Vertrag stehender Dienstleister noch ein zukünftiger Kandidat.

2.2.2 Unterstützung durch Berater

Unternehmen verfügen oft nicht über jene Spezialkenntnisse, die zur Ausgestaltung einer nachhaltig erfolgreichen Outsourcing-Beziehung führen. Nötige Qualifikationen für ein modernes ITO-Management, etwa COPIT (Certified Outsourcing Professional in IT), sind noch ungenügend ausgeprägt. Deshalb nutzen Unternehmen immer häufiger die Expertise externer Experten. Sourcing-Berater gehören dann von Anbeginn an zum internen Projektteam.

Der Markt für Sourcing-Beratung ist jung. Kompetenzen und die Handwerklichkeit der Berater sind unterschiedlich ausgeprägt und vorab sorgfältig zu prüfen. Folgende Kriterien bei der Beraterauswahl sind besonders zu beachten:

| • | Fachliche Spezialisierung auf IT-Outsourcing und Managed Security Services |

| • | Absolute Unabhängigkeit von IT-Anbietern (vertraglich zugesichert) |

| • | Ausgeprägte Erfahrung (mindestens 20 erfolgreiche ITO-Referenzen) |

| • | Verwendung eines praxiserprobten Vorgehensmodells |

| • | Hervorragende Kenntnis des ITO- und MSS-Marktes, seiner Spielregeln und Fallstricke |

| • | Sichere Beherrschung aller ITO-Instrumente und -Prozesse |

| • | Unternehmensorientierter Blick auf das MSS-Outsourcing-Vorhaben |

Klassische Strategieberater, Wirtschaftsprüfungsgesellschaften und IT-Provider verfügen in aller Regel nicht über das nötige Beratungsprofil.

2.2.3 Kommunikationsmanagement

Im Projektverlauf ist ein jederzeit einheitlicher Informationsstand im Kernteam erfolgskritisch. Enge Kommunikation im Team und mit dem Management sowie geeignete Strukturen zur Verfügbarmachung der Projektinformationen und -dokumente sind sicherzustellen. Dazu gehören auch Jour-fixe-Termine zur Abstimmung u. a. des aktuellen Projektverlaufs und des weiteren Vorgehens.

2.2.4 Zeit und Budget

ITO-Erfolg steht und fällt mit seiner professionellen Vorbereitung. Je nach Umfang und Ausprägung der Auslagerung kann vom Projektstart (Aufnahme der Ist-Situation) bis zum Beginn der Transition ein Zeitfenster von einigen Monaten bis zu mehr als einem Jahr nötig sein (vgl. Abbildung 3). Schnellschüsse verursachen später regelmäßig ernüchternde Outsourcing-Ergebnisse und hohe Mehrkosten. Unnötige Verzögerungen im Projekt sind vermeidbar, etwa durch eine gute Vorbereitung, ein strukturiertes Vorgehen und die Beteiligung erfahrener Experten.

Abb. 3: Durchschnittlicher Zeitbedarf für Outsourcingprojekte in der IT

Ein Outsourcing verursacht Transaktionskosten; ein entsprechendes Budget ist einzuplanen und dem Projektmanager zur Verfügung zu stellen.