06219 RFID-Systeme zur Personenidentifikation

|

Kontakt- bzw. berührungslose Techniken zur Personenidentifikation haben sich etabliert. Besonders für sicherheitsrelevante Applikationen, wie die Zugangs-, Zutritts- oder Zufahrtskontrolle, werden RFID-Systeme eingesetzt. Die Abkürzung RFID steht für „Radio Frequency Identification”. Dabei werden die Daten und die Betriebsenergie kontaktlos über ein hochfrequentes Magnetfeld übertragen. Da der RFID-Chip extrem klein und flach ist, kann er problemlos in Ausweise oder in sogenannten Transponder, die in unterschiedlichen Formen und Größen zur Verfügung stehen, integriert werden. Da es verschiedene RFID-Technologien gibt, haben sich auch unterschiede Systeme am Markt durchgesetzt, die nachfolgend erklärt werden. Neben den technischen Grundlagen und Einsatzmöglichkeiten zur Personenidentifikation gibt dieser Beitrag auch Hinweise zur Sicherheit bei den RFID-Systemen. von: |

1 Geschichte der RFID-Systeme

Frühe RFID-Vorläufer

Vorläufer der RFID-Technologie war ein sogenanntes Sekundär-Radar-System mit Lesegeräten und Transpondern zur Freund-Feind-Erkennung, mit dem die britische Armee ihre Kampfflugzeuge im 2. Weltkrieg ausstattete. Diese Systeme waren mit den Bodenstationen in Kontakt und sollten die Flugzeugführer bei Angriffen unterstützen. Auf der Basis der über das System ermittelten Daten konnten die Piloten entscheiden, ob Flugzeuge oder Panzer anzugreifen sind oder nicht. Die damals eingesetzten Transponder hatten jedoch wenig mit den heute weit entwickelten, kompakten Transpondern zu tun. Sie hatten die Größe von Koffern und waren extrem schwer.

Vorläufer der RFID-Technologie war ein sogenanntes Sekundär-Radar-System mit Lesegeräten und Transpondern zur Freund-Feind-Erkennung, mit dem die britische Armee ihre Kampfflugzeuge im 2. Weltkrieg ausstattete. Diese Systeme waren mit den Bodenstationen in Kontakt und sollten die Flugzeugführer bei Angriffen unterstützen. Auf der Basis der über das System ermittelten Daten konnten die Piloten entscheiden, ob Flugzeuge oder Panzer anzugreifen sind oder nicht. Die damals eingesetzten Transponder hatten jedoch wenig mit den heute weit entwickelten, kompakten Transpondern zu tun. Sie hatten die Größe von Koffern und waren extrem schwer.

Anfänge der RFID-Technik

Den 1948 von Stockman veröffentlichten Aufsatz „Communications by Means of Reflected Power” kann man als eigentliche Geburtsstunde der RFID bezeichnen, auch wenn mangels integrierter Schaltungen noch keine größeren Anwendungen möglich waren. Die Erfindung des integrierten Schaltkreises 1958 von Jack Kilby ermöglichte ab ca. 1960 die Herstellung von kleinen Transpondern. In den 60er Jahren des letzten Jahrhunderts kamen die Ein-Bit-Systeme z. B. zur elektronischen Warensicherung gegen Ladendiebstahl auf. In den 70er und Anfang der 80er Jahre folgten weitere, wenn auch publizistisch wenig bekannte Anwendungen. Bedingt durch die geringe Verbreitung und die damit verbundenen hohen Chip-Preise sowie eine noch nicht ausgereifte Technologie wurde diese Technik nur in Spezialanwendungen genutzt, beispielsweise in der Landwirtschaft zur Kennzeichnung von Haus-/Nutztieren. Kurz danach kamen weitere Anwendungen hinzu, wie die Nutzung in der Containerlogistik oder bei der automatischen Fertigung.

Den 1948 von Stockman veröffentlichten Aufsatz „Communications by Means of Reflected Power” kann man als eigentliche Geburtsstunde der RFID bezeichnen, auch wenn mangels integrierter Schaltungen noch keine größeren Anwendungen möglich waren. Die Erfindung des integrierten Schaltkreises 1958 von Jack Kilby ermöglichte ab ca. 1960 die Herstellung von kleinen Transpondern. In den 60er Jahren des letzten Jahrhunderts kamen die Ein-Bit-Systeme z. B. zur elektronischen Warensicherung gegen Ladendiebstahl auf. In den 70er und Anfang der 80er Jahre folgten weitere, wenn auch publizistisch wenig bekannte Anwendungen. Bedingt durch die geringe Verbreitung und die damit verbundenen hohen Chip-Preise sowie eine noch nicht ausgereifte Technologie wurde diese Technik nur in Spezialanwendungen genutzt, beispielsweise in der Landwirtschaft zur Kennzeichnung von Haus-/Nutztieren. Kurz danach kamen weitere Anwendungen hinzu, wie die Nutzung in der Containerlogistik oder bei der automatischen Fertigung.

Zunehmender Einsatz der RFID-Technik

Eine der ersten publizistisch bekannten Aktionen war ab 1988 eine Impfaktion bei sardischen Hunden und deren Kennzeichnung mit RFID in Form von glasgekapselten Transpondern. Ansonsten wurde in den 80er Jahren die Entwicklung der RFID-Systeme in den Vereinigten Staaten und einigen skandinavischen Ländern so weit vorangetrieben, dass diese im Straßenverkehr für Mautsysteme eingesetzt werden konnten. Die Chip-Entwicklung wurde für weitere Anwendungen fortgesetzt, z. B. für Wegfahrsperren, Skipässe, Tankkarten und als Mitarbeiterausweis für betriebliche, kartengesteuerte Anwendungen wie die Zutrittskontrolle und Personalzeiterfassung.

Eine der ersten publizistisch bekannten Aktionen war ab 1988 eine Impfaktion bei sardischen Hunden und deren Kennzeichnung mit RFID in Form von glasgekapselten Transpondern. Ansonsten wurde in den 80er Jahren die Entwicklung der RFID-Systeme in den Vereinigten Staaten und einigen skandinavischen Ländern so weit vorangetrieben, dass diese im Straßenverkehr für Mautsysteme eingesetzt werden konnten. Die Chip-Entwicklung wurde für weitere Anwendungen fortgesetzt, z. B. für Wegfahrsperren, Skipässe, Tankkarten und als Mitarbeiterausweis für betriebliche, kartengesteuerte Anwendungen wie die Zutrittskontrolle und Personalzeiterfassung.

Ab ca. 1992 Nutzung als Mitarbeiterausweis

In dieser Zeit setzte auch die Nutzung von RFID für die Identifikation von Personen, z. B. zur Zutrittssteuerung und Personalzeiterfassung ein. Als 1992 das erste 13,56-MHz-RFID-System vorgestellt wurde, begann der Durchbruch dieser Technik auf breiter Basis. Dieser ist einerseits auf die größere speicherbare Datenmenge, andererseits auch auf die komfortable Handhabung (kein Einstecken oder Durchziehen des Ausweises, sondern einfaches, fast ungerichtetes Vorhalten vor die Leserantenne) und die guten Sicherheitsmaßnahmen zurückzuführen.

In dieser Zeit setzte auch die Nutzung von RFID für die Identifikation von Personen, z. B. zur Zutrittssteuerung und Personalzeiterfassung ein. Als 1992 das erste 13,56-MHz-RFID-System vorgestellt wurde, begann der Durchbruch dieser Technik auf breiter Basis. Dieser ist einerseits auf die größere speicherbare Datenmenge, andererseits auch auf die komfortable Handhabung (kein Einstecken oder Durchziehen des Ausweises, sondern einfaches, fast ungerichtetes Vorhalten vor die Leserantenne) und die guten Sicherheitsmaßnahmen zurückzuführen.

Hoheitliche Anwendung

Neben dem Einsatz in der Zutrittssteuerung und den damit oft verbundenen organisatorischen Applikationen nimmt in letzter Zeit die hoheitliche Anwendung in Pässen, ID-Karten, Führerscheinen usw. einen breiten, auch öffentlich stark beachteten Raum ein. Zum deutschen nPA (neuer Personalausweis) mit RFID-Chip und seinen Möglichkeiten wird auf den Beitrag „Ausweistypen und Anwendungsbeispiele” (s. Kap. 06220) verwiesen.

Neben dem Einsatz in der Zutrittssteuerung und den damit oft verbundenen organisatorischen Applikationen nimmt in letzter Zeit die hoheitliche Anwendung in Pässen, ID-Karten, Führerscheinen usw. einen breiten, auch öffentlich stark beachteten Raum ein. Zum deutschen nPA (neuer Personalausweis) mit RFID-Chip und seinen Möglichkeiten wird auf den Beitrag „Ausweistypen und Anwendungsbeispiele” (s. Kap. 06220) verwiesen.

Gegenwärtig wird die auf RFID basierende NFC-Technik (s. Abschnitt 6) für vielfältige Einsatzformen in Smartphones nutzbar gemacht. So lassen sich Mobiltelefone mit aktueller Technik beispielsweise für bequemes, mobiles Bezahlen verwenden.

Abb. 1: Historie der RFID-Systeme

2 Komponenten eines RFID-Systems

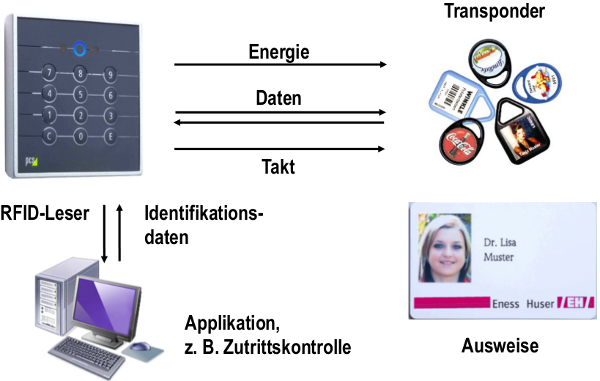

RFID-Systeme bestehen grundsätzlich aus zwei Komponenten, nämlich den beweglichen ID-Mitteln bzw. Datenträgern und dem feststehenden oder für einige Anwendungen auch mobilen Leser, der die vom Chip gesendeten Daten berührungslos empfängt, aufbereitet und weiterleitet.

RFID- Transponder

Für den beweglichen Teil, also RFID-Chip und Antenne mit „Verpackung” bzw. „Kunststoffhülle”, ist bei der Personenidentifikation die Bezeichnung Transponder gebräuchlich. Da der RFID-Chip extrem klein und flach ist, kann er problemlos in unterschiedliche Trägerobjekte integriert werden, die in unterschiedlichen Formen und Größen (s. Abbildung 2) zur Verfügung stehen. Beispielsweise in einem Klebeetikett (auch als Tag bezeichnet), einer Plastikkarte (Mitarbeiterausweis) oder in einem Schlüsselanhänger.

Abb. 2: Unterschiedliche RFID-Identträgertypen bzw. Transponder und ihre Einsatzmöglichkeiten (Quelle: Mada)

Für den beweglichen Teil, also RFID-Chip und Antenne mit „Verpackung” bzw. „Kunststoffhülle”, ist bei der Personenidentifikation die Bezeichnung Transponder gebräuchlich. Da der RFID-Chip extrem klein und flach ist, kann er problemlos in unterschiedliche Trägerobjekte integriert werden, die in unterschiedlichen Formen und Größen (s. Abbildung 2) zur Verfügung stehen. Beispielsweise in einem Klebeetikett (auch als Tag bezeichnet), einer Plastikkarte (Mitarbeiterausweis) oder in einem Schlüsselanhänger.

Über Funktechnologie können die Daten ausgelesen und je nach Identträgertyp auch wieder beschrieben werden. Grundsätzlich setzt sich der Transponder aus einer integrierten Schaltung und einem Radiofrequenzmodul zusammen. Sehr beliebt sind Schlüsselanhänger, da diese sich durch ihre Robustheit auszeichnen. Sobald aber zusätzliche Merkmale (Passbild, Logos, Unterschrift oder z. B. ein Magnetstreifen) aufzubringen sind, kommen Ausweise zum Einsatz.

RFID-Leser

Das RFID-Lese- bzw. Erfassungssystem – das der Einfachheit wegen nachfolgend nur als Leser bezeichnet wird – besteht je nach eingesetzter Technologie aus einem Lese- bzw. einem Schreib-/Lesemodul sowie aus einer Antenne. Der Leser erfasst die Daten vom Transponder und weist diesen ggf. an, weitere Daten zu speichern. Die Leser sind entweder in ein Terminal integriert oder eigenständig und mit einer Schnittstelle zur Datenübertragung an übergeordnete Systeme (PC, Zutrittskontrollsystem etc.) ausgestattet.

Das RFID-Lese- bzw. Erfassungssystem – das der Einfachheit wegen nachfolgend nur als Leser bezeichnet wird – besteht je nach eingesetzter Technologie aus einem Lese- bzw. einem Schreib-/Lesemodul sowie aus einer Antenne. Der Leser erfasst die Daten vom Transponder und weist diesen ggf. an, weitere Daten zu speichern. Die Leser sind entweder in ein Terminal integriert oder eigenständig und mit einer Schnittstelle zur Datenübertragung an übergeordnete Systeme (PC, Zutrittskontrollsystem etc.) ausgestattet.

3 Das Datenübertragungs- und Identifikationsprinzip

Prinzip der RF-Identifikation

Bei diesem Verfahren erfolgt die Energieübertragung zum Ausweis oder Transponder auf elektromagnetischem Weg und wurde aus der Funk- und Radartechnik übernommen. Die Bezeichnung RFID steht für Radio Frequency Identification, also Identifikation durch Radiowellen.

Bei diesem Verfahren erfolgt die Energieübertragung zum Ausweis oder Transponder auf elektromagnetischem Weg und wurde aus der Funk- und Radartechnik übernommen. Die Bezeichnung RFID steht für Radio Frequency Identification, also Identifikation durch Radiowellen.

Die Antenne des Lesers ist als Primärspule ausgelegt und sendet ständig ein Magnetfeld aus. Die im Identträger vorhandene Spule bildet die sekundäre Wicklung eines Transformators. Kommt der Identträger in den Bereich dieses Magnetfelds, nimmt er Energie über seine integrierte Spule auf, versorgt damit den Mikrochip und sendet Signale zum Leser (s. Abbildung 3). Solange sich der Identträger im Magnetfeld befindet, bleibt dieser aktiv und übermittelt dem Leser die komplette Information. Der gesamte Erfassungs-, Vergleichs- und Berechtigungsprozess findet innerhalb von Sekundenbruchteilen statt.

Abb. 3: RFID-Kommunikationsprinzip

RFID – Auch für extreme Einsatzbedingungen

Das Fehlen von Öffnungen am Leser verringert die Sabotageanfälligkeit, das Eindringen von Fremdkörpern oder Flüssigkeiten und das Auftreten von mechanischem Verschleiß. Geschützt angebrachte RFID-Leser identifizieren den Ausweis oder Transponder auch durch metallfreie Abdeckungen und bieten somit hohe Sicherheit gegen Vandalismus. Aufgrund der Einsatzmöglichkeit bei feuchten und schmutzigen Umgebungsbedingungen eignet sich dieser Leser besonders für die Zutritts- und Zufahrtskontrolle auch im Außenbereich.

Das Fehlen von Öffnungen am Leser verringert die Sabotageanfälligkeit, das Eindringen von Fremdkörpern oder Flüssigkeiten und das Auftreten von mechanischem Verschleiß. Geschützt angebrachte RFID-Leser identifizieren den Ausweis oder Transponder auch durch metallfreie Abdeckungen und bieten somit hohe Sicherheit gegen Vandalismus. Aufgrund der Einsatzmöglichkeit bei feuchten und schmutzigen Umgebungsbedingungen eignet sich dieser Leser besonders für die Zutritts- und Zufahrtskontrolle auch im Außenbereich.