03200 Aufbau und Einführung eines Informationssicherheitsprozesses

|

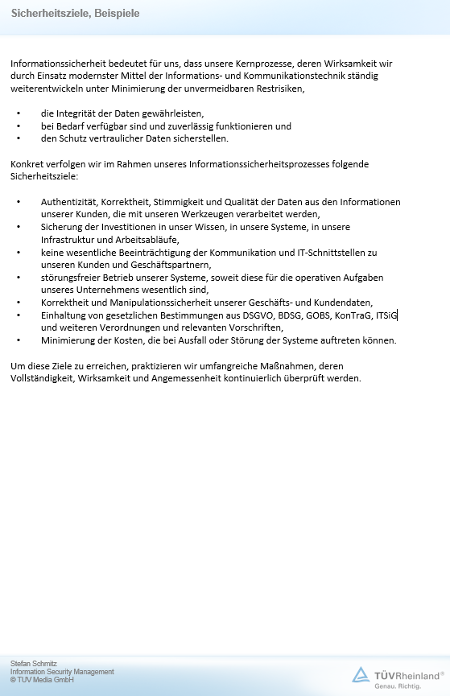

Der Beitrag beschreibt einen Weg, die Informationssicherheit für eine eigenständige Organisations- oder Unternehmenseinheit systematisch zu analysieren und nachhaltig zu verbessern. Die Informationssicherheit wird dabei als kontinuierlicher Prozess verstanden, der als Teil eines bestehenden Managementsystems implementiert werden kann. Die beschriebenen Prozessschritte harmonieren sowohl mit der Qualitätsmanagementnorm ISO 9001 als auch mit der ISO/IEC 27001 für Informationssicherheitsmanagementsysteme. Sie haben insofern Mustercharakter, als sich spezifische Ausprägungen an ihnen orientieren können. Ihre Dokumentation führt im Verlauf der Umsetzung schrittweise zu einem Informationssicherheitshandbuch. Voraussetzung für die erfolgreiche Einführung des Prozesses ist, dass die Initiative dafür von der jeweiligen Leitungs- und Managementebene der Organisations- oder Unternehmenseinheit ausgeht, die Informationssicherheit von dieser getragen und vorgelebt wird. Arbeitshilfen: von: |

1 Der Informationssicherheitsprozess (ISP)

Warum Prozess?

Will eine Behörde, Organisation oder ein Unternehmen (im Folgenden unter dem Begriff Institution zusammengefasst) ihre Arbeits- respektive Wettbewerbsfähigkeit erhalten und in Richtung Digitalisierung ausbauen, muss die Infrastruktur entsprechend den Möglichkeiten der rasant fortschreitenden Informationstechnologie kontinuierlich modernisiert und an die sich ändernden Anforderungen angepasst werden. Die Informationssicherheit als zunehmend wichtiger Erfolgsfaktor muss dabei Schritt halten.

Will eine Behörde, Organisation oder ein Unternehmen (im Folgenden unter dem Begriff Institution zusammengefasst) ihre Arbeits- respektive Wettbewerbsfähigkeit erhalten und in Richtung Digitalisierung ausbauen, muss die Infrastruktur entsprechend den Möglichkeiten der rasant fortschreitenden Informationstechnologie kontinuierlich modernisiert und an die sich ändernden Anforderungen angepasst werden. Die Informationssicherheit als zunehmend wichtiger Erfolgsfaktor muss dabei Schritt halten.

In immer mehr Branchen und Bereichen wird zudem von Unternehmen und Organisationen (z. B. Betreiber kritischer Infrastrukturen, Automobilzulieferer, Bahnsystemhersteller) erwartet oder sogar regulativ oder vertraglich verlangt, dass sie für Informationssicherheit (häufig auch als IT-Sicherheit, Informationsschutz oder Cyber Security bezeichnet) einen angemessenen Sicherheitsprozess implementiert haben und nachhaltig betreiben sowie dies ggf. auch gegenüber Dritten nachweisen können.

Die Informationssicherheit darf nicht wie vielerorts angenommen als einmalige Anstrengung aufgefasst werden, sondern muss als kontinuierlicher Prozess implementiert werden. Ein solcher Prozess bildet die Grundlage für die systematische und regelmäßige Analyse von Bedrohungen und Risiken und fördert die Planung, Umsetzung und Überprüfung angemessener Sicherheitsmaßnahmen. Richtig eingeführt und vorangetrieben, beeinflusst er die Kultur einer Institution derart, dass alle Mitarbeiter und Beteiligten

| • | die Sensitivität von Informationen bewusster wahrnehmen, |

| • | die informationstechnischen Einrichtungen sicher(er) und verantwortungsvoll(er) nutzen sowie |

| • | Verständnis entwickeln für proaktive Maßnahmen in Bezug auf Risiken für Mitarbeiter, Vermögenswerte und die Fortführung der Geschäftstätigkeit. |

Teil des Managementsystems

Im Beitrag verwenden wir den Begriff Prozess und nicht Managementsystem, um deutlich zu machen, dass der Informationssicherheitsprozess als Teil eines bestehenden Managementsystems aufgefasst wird. Bei einem Managementsystem wird davon ausgegangen, dass es Politik, organisatorische Struktur, Verantwortlichkeiten, Planungsaktivitäten, Praktiken, Prozeduren, Prozesse und Ressourcen in einem gemeinsamen Rahmen miteinander verknüpft.

Im Beitrag verwenden wir den Begriff Prozess und nicht Managementsystem, um deutlich zu machen, dass der Informationssicherheitsprozess als Teil eines bestehenden Managementsystems aufgefasst wird. Bei einem Managementsystem wird davon ausgegangen, dass es Politik, organisatorische Struktur, Verantwortlichkeiten, Planungsaktivitäten, Praktiken, Prozeduren, Prozesse und Ressourcen in einem gemeinsamen Rahmen miteinander verknüpft.

Für den Aufbau und die Einführung eines Informationssicherheitsprozesses kann auf bewährte Vorgehensweisen zurückgegriffen werden. Überträgt man die recht weit verbreiteten Erfahrungen im Bereich der Qualitätsmanagementsysteme auf einen Informationssicherheitsprozess, lassen sich für dessen Aufbau und Betrieb folgende wesentliche Schritte ableiten (s. Abbildung 1):

| Prozessschritte | |

| • | Festlegen der Sicherheitsziele, |

| • | Ermitteln des Schutzbedarfs, |

| • | Analyse der Bedrohungen und Risiken, |

| • | Festlegen und Implementieren der Sicherheitsmaßnahmen sowie |

| • | Prüfen der Wirksamkeit der Maßnahmen. |

Auch für die Schaffung der organisatorischen und personellen Voraussetzungen sollte auf Erfahrungen aus dem Qualitätsmanagementbereich zurückgegriffen werden. Bei kleinen Institutionen reicht häufig schon ein fachlich weisungsfreier und von der zu überwachenden Tätigkeit unabhängiger Informationssicherheitsbeauftragter. Größere Institutionen sollten einen entscheidungsbefugten Lenkungsausschuss installieren mit Schnittstellen zu lokal organisierten Sicherheitsteams.

1.1 Voraussetzungen

KonTraG

Laut Gesetz zur Kontrolle und Transparenz im Unternehmensbereich (KonTraG) obliegt die allgemeine Verantwortung für den Fortbestand eines Unternehmens (Kapitalgesellschaften wie AGs und größere GmbHs) und damit auch die Gewährleistung der Informationssicherheit seiner Führung. Sie muss den Sicherheitsprozess initiieren, steuern und überwachen.

Laut Gesetz zur Kontrolle und Transparenz im Unternehmensbereich (KonTraG) obliegt die allgemeine Verantwortung für den Fortbestand eines Unternehmens (Kapitalgesellschaften wie AGs und größere GmbHs) und damit auch die Gewährleistung der Informationssicherheit seiner Führung. Sie muss den Sicherheitsprozess initiieren, steuern und überwachen.

ITSiG

Laut dem IT-Sicherheitsgesetz (ITSiG) – es gilt seit Mai 2021 in einer erweiterten novellierten Form als IT-Sicherheitsgesetz 2.0 – gelten für die Betreiber kritischer Infrastrukturen (z. B. Verkehrsinfrastruktur, Energiewirtschaft, Telekommunikationsnetze) besondere Anforderungen zum Schutz der Komponenten, Systeme, Elemente und Prozesse zum Betrieb der kritischen Infrastruktur in der Bundesrepublik Deutschland. Auch diese Anforderungen lassen sich von den betroffenen Institutionen nur durch einen von der Führungsebene initiierten, gesteuerten und überwachten Sicherheitsprozess erfüllen.

Laut dem IT-Sicherheitsgesetz (ITSiG) – es gilt seit Mai 2021 in einer erweiterten novellierten Form als IT-Sicherheitsgesetz 2.0 – gelten für die Betreiber kritischer Infrastrukturen (z. B. Verkehrsinfrastruktur, Energiewirtschaft, Telekommunikationsnetze) besondere Anforderungen zum Schutz der Komponenten, Systeme, Elemente und Prozesse zum Betrieb der kritischen Infrastruktur in der Bundesrepublik Deutschland. Auch diese Anforderungen lassen sich von den betroffenen Institutionen nur durch einen von der Führungsebene initiierten, gesteuerten und überwachten Sicherheitsprozess erfüllen.

Management ergreift Initiative

Idealerweise muss von der Führungsebene

Idealerweise muss von der Führungsebene

| • | die Initiative für die Informationssicherheit ausgehen, |

| • | die Verantwortung für die Informationssicherheit übernommen werden, |

| • | die notwendigen Ressourcen (Personal, Zeit, Geld) müssen bereitgestellt werden und |

| • | die Herausforderung Informationssicherheit müssen aktiv unterstützt werden. |

Management ist Vorbild

Die Leitung der Institution übernimmt damit gewissermaßen eine Vorbildfunktion. Wenn diese Randbedingungen in der konkreten Situation nicht gegeben sind, sollte zunächst versucht werden, auf operativer Ebene fehlende Sicherheitsmaßnahmen umzusetzten. In jedem Fall sollte aber darauf hingewirkt werden, das Management für die Belange der Informationssicherheit und sein Haftungsrisiko (vgl. KonTraG) bei verletzter Sorgfaltspflicht zu sensibilisieren, sodass es zukünftig seiner Verantwortung Rechnung trägt. Gelingt dies nicht, ist erfahrungsgemäß kein nachhaltiger Informationssicherheitsprozess in einer Institution einzuführen.

Die Leitung der Institution übernimmt damit gewissermaßen eine Vorbildfunktion. Wenn diese Randbedingungen in der konkreten Situation nicht gegeben sind, sollte zunächst versucht werden, auf operativer Ebene fehlende Sicherheitsmaßnahmen umzusetzten. In jedem Fall sollte aber darauf hingewirkt werden, das Management für die Belange der Informationssicherheit und sein Haftungsrisiko (vgl. KonTraG) bei verletzter Sorgfaltspflicht zu sensibilisieren, sodass es zukünftig seiner Verantwortung Rechnung trägt. Gelingt dies nicht, ist erfahrungsgemäß kein nachhaltiger Informationssicherheitsprozess in einer Institution einzuführen.

Pilotprojekt starten

Nicht nur in schwierigen Entscheidungssituationen hat es sich bewährt, zunächst ausgewählte Geschäftsprozesse oder gut abgrenzbare technische Einheiten als Pilotprojekt einem Informationssicherheitsprozess zu unterwerfen. Dabei gesammelte Erfahrungen beim Aufbau, bei der Implementierung und im Betrieb sind nicht nur lehrreich, sondern können auch überzeugend auf Entscheidungsträger wirken.

Nicht nur in schwierigen Entscheidungssituationen hat es sich bewährt, zunächst ausgewählte Geschäftsprozesse oder gut abgrenzbare technische Einheiten als Pilotprojekt einem Informationssicherheitsprozess zu unterwerfen. Dabei gesammelte Erfahrungen beim Aufbau, bei der Implementierung und im Betrieb sind nicht nur lehrreich, sondern können auch überzeugend auf Entscheidungsträger wirken.

1.2 ISP – Stellgröße im Managementsystem

Aus Managementsicht ist es hilfreich, den Informationssicherheitsprozess als Stellgröße zu betrachten, die wie in einem Regelkreis nachgeführt wird (s. Abbildung 2).

Abb. 2: Informationssicherheitsprozess als Regelkreis

Mit dem Festlegen der Sicherheitspolitik und den nachgeordneten Sicherheitszielen wird das angestrebte Sicherheitsniveau als Sollgröße festgelegt. Sie bestimmen den Schutzbedarf der einzelnen (manuellen) Verfahren und informationstechnischen Netzwerke, Systeme oder Komponenten.

Ausschlaggebend ist Geschäftsprozess

Ausschlaggebend ist dabei die Bedeutung des Geschäftsprozesses, den das jeweilige Verfahren oder das informationstechnische (IT) System unterstützt. Entsprechend der Natur eines Regelkreises werden

Ausschlaggebend ist dabei die Bedeutung des Geschäftsprozesses, den das jeweilige Verfahren oder das informationstechnische (IT) System unterstützt. Entsprechend der Natur eines Regelkreises werden

| • | Störgrößen (Bedrohungen/Risiken) analysiert, |

| • | ein Soll/Ist-Vergleich wird durchgeführt (Sicherheitsdefizite identifizieren), |

| • | die Stellgröße ermittelt (Sicherheitsmaßnahmen definieren) und |

| • | deren Umsetzung überwacht (wiederholt Soll und Ist vergleichen). |

Die dafür zu treffenden Regelungen und das zugrunde liegende Konzept sollten entsprechend einem prozessorientierten Qualitätsmanagementsystem (z. B. ISO 9001 [1]) selbst diesem Prozess unterworfen sein. Sie sollten kontinuierlich den Erkenntnissen aus der Praxis angepasst werden.

1.3 Von Einzelregelungen über das Konzept zum Informationssicherheitshandbuch

Die Festlegungen zum Sicherheitsprozess sollten in die vorhandene Dokumentationsstruktur (z. B. in die vom QM-System vorgegebene) der Institution passen (s. Abbildung 3).

Abb. 3: Beispiel einer Dokumentationsstruktur

Bewährte Dokumentationsstrukturen

Die Dokumentation legt nicht nur Anwendungsbereich, Konzept, Abläufe usw. fest. Die Nutzung eines vorhandenen Dokumentationssystems erhöht auch die Übersichtlichkeit und Akzeptanz des Informationssicherheitsprozesses und verschafft Klarheit über die Verantwortlichkeiten. Sie vereinfacht die Pflege der einzelnen Dokumente, verknüpft alte und neu zu erstellende sicherheitsrelevante Einzelregelungen mit vorhandenen Organisations-, Verfahrens- oder Arbeitsanweisungen und minimiert den zusätzlichen Dokumentationsaufwand.

Die Dokumentation legt nicht nur Anwendungsbereich, Konzept, Abläufe usw. fest. Die Nutzung eines vorhandenen Dokumentationssystems erhöht auch die Übersichtlichkeit und Akzeptanz des Informationssicherheitsprozesses und verschafft Klarheit über die Verantwortlichkeiten. Sie vereinfacht die Pflege der einzelnen Dokumente, verknüpft alte und neu zu erstellende sicherheitsrelevante Einzelregelungen mit vorhandenen Organisations-, Verfahrens- oder Arbeitsanweisungen und minimiert den zusätzlichen Dokumentationsaufwand.

Auch ohne QM-System existieren in vielen Institutionen auf Arbeitsebene Regelungen zur Datensicherheit, häufig in Form von Regelungen zur Passwortvergabe, von Merkblättern für den PC-Arbeitsplatz, von Festlegungen zur Serverkonfiguration oder von Netzwerkplänen u. Ä. Solche Regelungen bieten eine Grundlage zur (Neu-)Ordnung der Dokumentation des Informationssicherheitsprozesses.