03930 Individualsoftware sicherheitsgerecht entwickeln

|

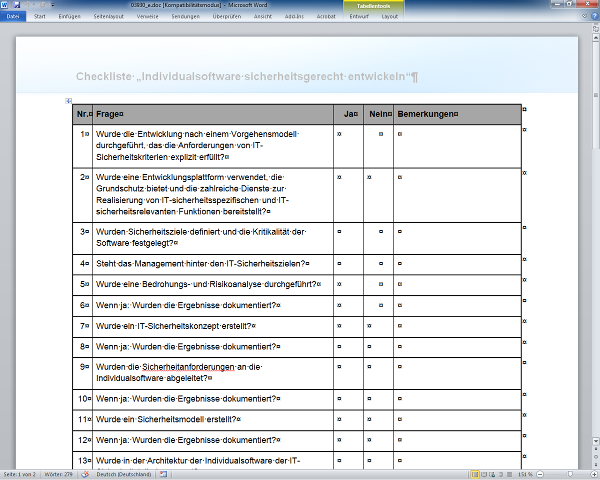

Dieser Beitrag befasst sich mit Grundbedrohungen, allgemeinen präventiven Schutzmaßnahmen und mit Kriterien zur Qualitätsbewertung von IT-Sicherheitsfunktionen. Es werden verschiedene Möglichkeiten aufgezeigt, Individualsoftware zu entwickeln. Wesentliche Entwicklungsstrategien werden im Hinblick auf IT-Sicherheit bewertet.

Im Hauptteil werden die IT-sicherheitsspezifischen Aktivitäten, die im Rahmen der Entwicklung von Individualsoftware durchgeführt werden sollten, erörtert. Dabei werden die Methoden und Verfahren aufgezeigt, mit deren Hilfe diese Aktivitäten durchgeführt werden können. Arbeitshilfen: von: |

1.1 Wozu ist eine sicherheitsgerechte Entwicklung notwendig?

In dem immer härter werdenden Wettbewerb, dem Unternehmen heute ausgesetzt sind, werden sich langfristig nur Organisationen durchsetzen, die über Alleinstellungsmerkmale verfügen. Vorteile im täglichen Konkurrenzkampf können Unternehmen auf verschiedene Weise erwerben. Eine weit verbreitete Möglichkeit ist der Einsatz von Individualsoftware.

Auch Individualsoftware von Hackern bedroht

Leider nutzen Menschen mit krimineller und terroristischer Energie die Errungenschaften der Informations- und Kommunikationstechnologie zunehmend für ihre Zwecke. Da bleibt auch Individualsoftware nicht verschont.

Leider nutzen Menschen mit krimineller und terroristischer Energie die Errungenschaften der Informations- und Kommunikationstechnologie zunehmend für ihre Zwecke. Da bleibt auch Individualsoftware nicht verschont.

Frühzeitige Gegenmaßnahmen

Als Konsequenz sind bereits während der Entwicklung angemessene Maßnahmen zu ergreifen, die mit einer definierten Wahrscheinlichkeit vor Bedrohungen schützen und die die IT-Sicherheit der Individualsoftware in dem festgelegten Rahmen gewährleisten. Unter anderem zielen sie darauf ab, IT-Sicherheitsfunktionen als integralen Bestandteil in die Individualsoftware einzubauen.

Als Konsequenz sind bereits während der Entwicklung angemessene Maßnahmen zu ergreifen, die mit einer definierten Wahrscheinlichkeit vor Bedrohungen schützen und die die IT-Sicherheit der Individualsoftware in dem festgelegten Rahmen gewährleisten. Unter anderem zielen sie darauf ab, IT-Sicherheitsfunktionen als integralen Bestandteil in die Individualsoftware einzubauen.